Teie Wi-Fi võrk on haavatav Kuidas kaitsta KRACKi vastu

Täna avaldasid turvateadlased paberit, mis kirjeldab tõsist haavatavust WPA2-s, mis on protokoll, mis hoiab kõige kaasaegsemaid Wi-Fi-võrke turvaliselt, sealhulgas teie kodus. Siin on, kuidas ennast ründajate eest kaitsta.

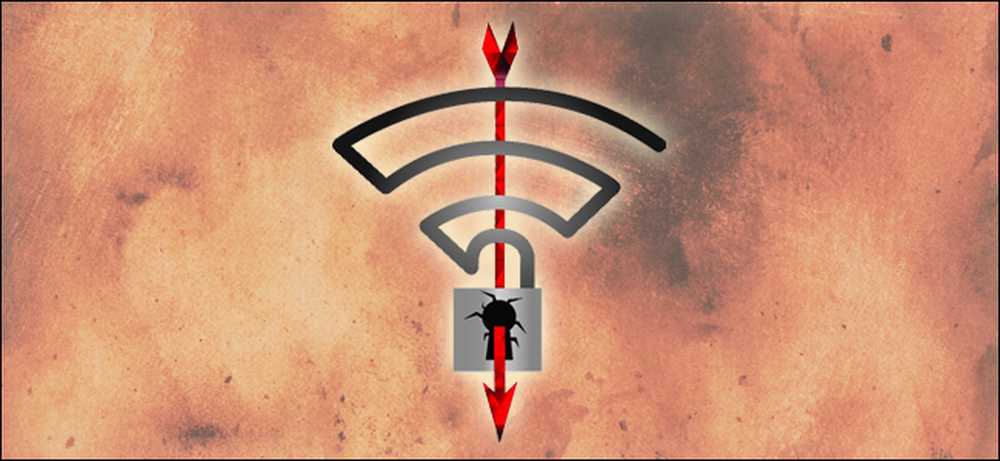

Mis on KRACK ja kas ma peaksin muretsema?

KRACK on võtmete taastamise rünnaku lühikirjeldus. Kui ühendate uue seadme Wi-Fi-võrguga ja sisestate parooli, toimub 4-suunaline käepigistus, mis tagab õige parooli kasutamise. Selle käepigistuse osa manipuleerimisega saab ründaja näha ja dekrüpteerida palju Wi-Fi-võrgus toimuvat, isegi kui selle omanik ei tea parooli. (Kui te olete tehniliselt ja turvaliselt meelestatud, saate lugeda täpsemat teavet kogu paberist.)

Kui keegi on sellisel viisil teie võrgule pääsenud, näevad nad palju teie edastatud andmeid või isegi külastavad teie veebisaitidele oma andmeid nagu ransomware ja muud pahavara (vähemalt need, kes kasutavad HTTP-saite, kasutades HTTPS-i peaks olema süstimisest ohutum.

Selle kirjutamise ajal on peaaegu kõik seadmed KRACKi suhtes haavatavad, vähemalt mingil kujul. Linuxi ja Android-seadmed on kõige haavatavamad, kuna nad kasutavad spetsiifilist Wi-Fi klienti - see on triviaalne näha nende seadmete poolt edastatud suuri andmeid. Pange tähele, et KRACK ei avalda ründajale teie Wi-Fi parooli, nii et selle muutmine ei kaitse sind. Kuid WPA2 ei ole pöördumatult purunenud - probleemi saab kinnitada tarkvarauuendustega, millest me räägime hetkega.

Kas peaksite muretsema? Jah, vähemalt mõnevõrra. Kui olete ühepereelamu kodus, on teie võimalused sihtida väiksemad kui näiteks hõivatud kortermajas, kuid kui olete haavatav, siis peaksite olema valvsad. Ilmselt on hea mõte lõpetada avaliku Wi-Fi kasutamine, isegi parooliga kaitstud, kuni plaastrid on vabastatud.

Õnneks on mõned asjad, mida saate ennast kaitsta.

Kuidas kaitsta ennast KRACKi rünnakute eest

See on suur julgeolekuprobleem, mis on tõenäoliselt juba mõnda aega levinud. Siiski on siin asjad, mida te peaksite tegema kohe.

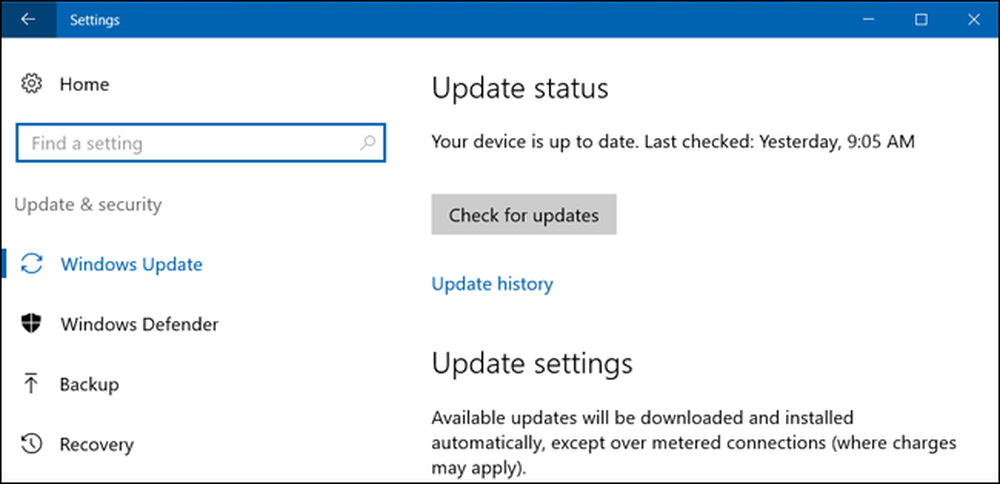

Hoidke kõik teie seadmed ajakohasena (tõsiselt)

Te teate, kuidas teie arvuti ja telefon teid alati tarkvaravärskenduste kohta närvivad, ja klõpsate lihtsalt „Install Later”? Lõpeta selle tegemine! Tõsiselt, need värskendavad selliseid plaastri haavatavusi, mis kaitsevad teid igasuguste vastikute eest.

Õnneks, kui üks paari seade on paigutatud kas ruuterile või sellega ühendatud arvutile / telefonile / tabletile, peaksid nende vahel edastatavad andmed olema ohutud.

See tähendab, et kui uuendate oma ruuteri püsivara, peaks teie võrk olema kaitstud. Kuid tahad ikka värskendada oma sülearvutit, telefoni, tahvelarvutit ja muid seadmeid, mida te teistele Wi-Fi-võrkudele tuua, juhul kui neid pole paigutatud. Õnneks teavitab teie arvuti, telefon ja tablett teid värskendustest; siin on see, mida me praegu teame.

- Arvutid töötavad Windows 10, 8, 8.1 ja 7 on paigutatud 10. oktoobril 2017, eeldusel, et kõik värskendused on installitud.

- Macid on paigutatud 31. oktoobril 2017, eeldusel, et nad on paigaldanud MacOS High Sierra 10.13.1.

- iPhone'id ja iPadid on paigutatud 31. oktoobril 2017, eeldusel, et nad on installitud iOS 11.1

- Android seadmed tuleb paigutada nii, nagu need on 6. novembri 2017. aasta turvaparanduses, mis viib Nexuse ja Pixeli seadmetesse. Teised Android-seadmed saavad värskendusi, kui tootjad neid vabastavad.

- ChromeOS seadmed tuleb paigutada 28. oktoobril 2017, eeldusel, et nad on installinud Chrome OS 62.

- Enamik arvutitest töötab Linux peaks olema paigatud, eeldades, et neid ajakohastatakse. Ubuntu 14.04 ja hiljem, Arch, Debian ja Gentoo on kõik vabastatud plaastrid.

See on hea teada, kuid peaksite kontrollima ka marsruuteri tootja veebisaiti regulaarselt ruuteri püsivara värskenduste korral - kui teil on vanem ruuter, ei pruugi see värskendada, kuid paljud uuemad loodavad. (Kui teie ei saa värskendust, võib see olla õige aeg uuendada seda marsruuterit - veenduge, et teie uus oleks enne ostmist KRACKi jaoks paigas.)

Vahepeal, kui teie ruuter on mitte See on äärmiselt oluline, et iga koduvõrgu seade oleks \ t ei. Kahjuks ei pruugi mõned neid kunagi saada. Näiteks Android-seadmed ei saa alati õigeaegseid värskendusi ja mõned neist ei pruugi KRACKi jaoks kunagi saada. Smarthome'i seadmed võivad olla ka problemaatilised, sest nad saavad ikka veel pahavara, mis muudab need botivõrgu osaks. Hoidke silma peal kõigi teiste teie kasutatavate Wi-Fi ühendatud seadmete püsivara värskenduste üle ning saatke nende seadmete tootjatele e-kiri, et näha, kas nad on välja andnud või plaanivad välja anda. Loodetavasti, kuna see haavatavus teeb juba suuri laineid, stimuleeritakse seadme tootjad plaastreid vabastama.

Siin on käivitatud nimekiri seadmetest, mis on juba paigatud või saavad varsti plaastreid.

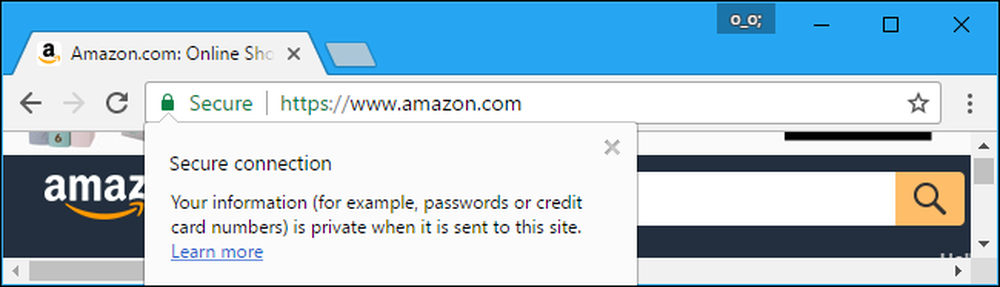

Kasutage HTTPSi seda toetavatel saitidel (te tõenäoliselt juba teete)

Oodates, kuni teie seadmed plaastreid saavad, veenduge, et te hoolitsete oma isikuandmete eest. Kui teete midagi tundlikku interneti-e-posti, panganduse, mis tahes saidi puhul, mis vajab parooli, veenduge, et teete seda HTTPSi kaudu. HTTPS ei ole täiuslik ja mõned saidid ei ole seda õigesti rakendanud (nagu Match.com, nagu on näidanud teadlased), kuid see peaks siiski teid paljudes olukordades kaitsma.

Õnneks kasutab üha enam saite vaikimisi HTTPSi, nii et sa ei peaks tegema palju - lihtsalt veenduge, et näete selle väikese lukkikuva ikooni, kui ühendate mõne saidiga, mis vajab parooli või krediitkaardi andmeid. Veenduge, et lukustuse ikoon jääb saidi kasutamisel alles, sest ründaja võib proovida HTTPS-i kaitset igal ajal eemaldada.

Muutke marsruuteri ja muude seadmete vaikesätteid

Isegi kui teie ruuter on paigatud, ei tähenda see, et see on teiste rünnakute eest kaitstud. Keegi võiks kompromisseerida üks teie seadmetest, kasutades KRACK-i rünnakut, seejärel installida pahavara, mis ründab teie võrku muul viisil, näiteks sisselogimisel marsruuterisse, kasutades parooli, mille ta sai. Veenduge, et te ei kasuta vaikimisi parooli üheski kodus asuvas seadmes, veenduge, et teie ruuter kasutab WPA2-d AES-krüpteerimisega, ja keelake ebaturvalised ruuteri funktsioonid nagu WPS ja UPnP. Need on kõik põhilised asjad, mida igaüks peaks tegema, kuid nüüd on hea aeg topeltkontrollida.

Käivitage oma arvutis viirusetõrje ja pahavara

See peaks ütlematagi ütlema, sest te peaksite seda juba tegema, kuid veenduge, et teie arvutis töötab korralik viirusetõrje- ja pahavara-tarkvara. KRACK-rünnakuid saab kasutada pahavara süstimiseks külastatavatesse saitidesse ja „lihtsalt tervet mõistust kasutades“ ei kaitse sind. Soovitame teie viirusetõrje jaoks kasutada Windows 8 ja 10 sisseehitatud Windows Defenderit koos Malwarebytes Anti-Malware'iga, et kaitsta ennast brauseri rakenduste ja muude rünnakute eest. Isegi kui kõik teie seadmed on KRACKi vastu täielikult paigutatud, peaksite neid programme kasutama.

Lühidalt öeldes on see haavatavus suur ja ainus viis, kuidas ennast tõeliselt kaitsta, on tagada, et teie ruuter ja kõik teie Wi-Fi-ühendusega seadmed on ajakohased. Aga kui me ootame neid värskendusi, võib arvutiturvalisus minna kaugele: kasutage HTTPSi kõikjal, kus te seda teete, ärge kasutage oma seadmes vaikimisi paroole, käivitage viirusetõrje- ja pahavara-vastane tarkvara ning värskendage oma tarkvara kohe, kui olete teatis. Sa ei taha rünnata ainult selleks, et realiseerida viis minutit uuendusi oleks pidanud teie andmeid turvaliselt hoidma.