Download.com ja teised Pakett Superfish-stiilis HTTPS Breaking Adware

See on hirmutav aeg olla Windowsi kasutaja. Lenovo ühendas HTTPS-i kaaperdamise Superfish-reklaamvara, Comodo saadab veelgi hullema turvarõnga nimega PrivDog ja kümneid teisi rakendusi, nagu LavaSoft, teevad sama. See on tõesti halb, aga kui sa tahad, et teie krüpteeritud veebiseansid kaaperdataks lihtsalt CNET-i allalaadimistele või mõnele vabavara saidile, sest nad on nüüd HTTPS-i purustavate reklaamvara siduvad.

Superfishi fiasko algas, kui teadlased märkasid, et Lenovo arvutitele komplekteeritud Superfish paigaldas Windowsi võltsitud juursertifikaadi, mis põhiliselt lööb kõik HTTPSi sirvimise nii, et sertifikaadid näivad alati kehtivatena isegi siis, kui nad ei ole, ja nad tegid seda alati ebakindel viis, et kõik skriptid lapsehäkkeriga võiksid sama asja saavutada.

Ja siis installivad nad brauserisse puhverserveri ja sunnivad kõiki teie sirvimise läbi, et nad saaksid reklaame sisestada. See on õige isegi siis, kui ühendate oma panga või tervisekindlustuse saidiga või kusagil, mis peaks olema turvaline. Ja te ei tea kunagi, sest nad murdsid Windowsi krüpteerimist, et näidata teile reklaame.

Kuid kurb, kurb fakt on see, et nad ei ole ainsad, kes seda teevad - Adware, nagu Wajam, Geniusbox, Content Explorer ja teised, teevad kõik sama, oma sertifikaatide installimine ja kõigi teie sirvimise (sealhulgas HTTPS-i krüpteeritud seansside) sundimine oma puhverserveri kaudu. Ja sa saad selle nonsensiga nakatunud lihtsalt paigaldada kaks top 10 apps CNET Downloads.

Alumine rida on see, et te ei saa enam brauseri aadressiribal usaldada seda rohelist lukustuse ikooni. Ja see on hirmutav, hirmutav asi.

Kuidas HTTPS-i kaaperdamine reklaamvara töötab ja miks see nii halb

Ummm, ma vajan sind vahelehe sulgemiseks. Mmkay?

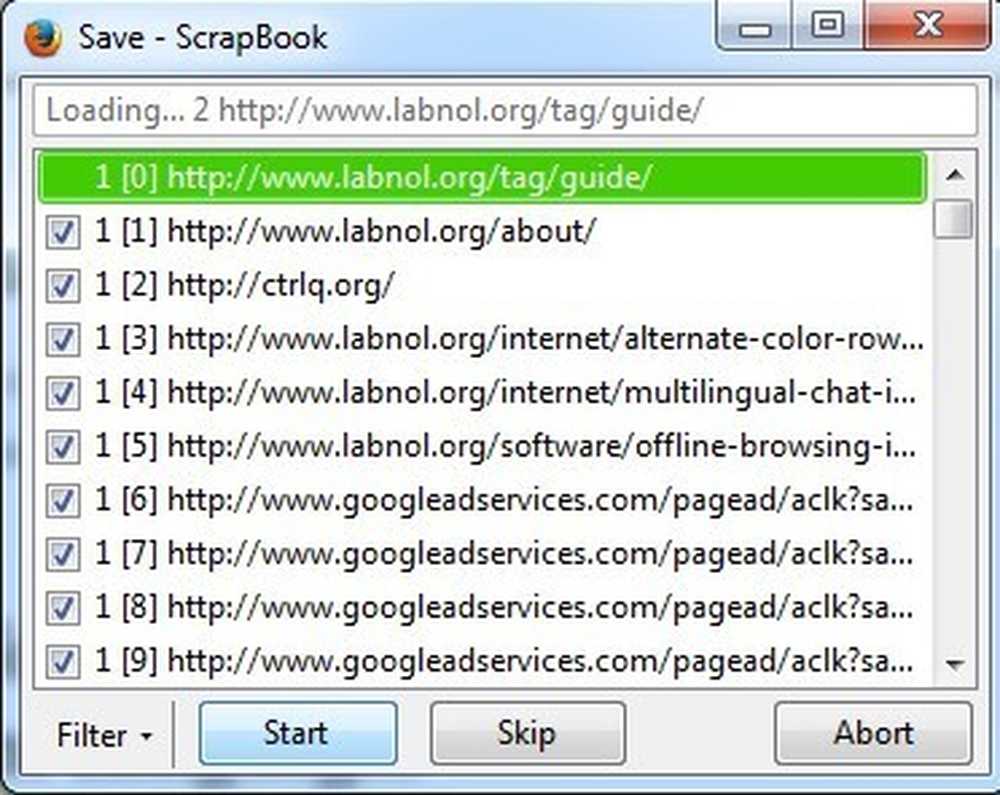

Ummm, ma vajan sind vahelehe sulgemiseks. Mmkay? Nagu me juba varem näitasime, kui teete tohutu hiiglasliku vea CNET-i allalaadimiste usaldamisel, siis võiksite seda tüüpi reklaamvara juba nakatada. Kaks CNET-i kümnest allalaadimisest (KMPlayer ja YTD) pakuvad kahte erinevat tüüpi HTTPS-i kaaperdamise reklaamvara, ja meie uuringus leidsime, et enamik teisi vabavara saite teevad sama.

Märge: paigaldajad on nii keerulised ja keerulised, et me pole kindlad, kes on tehniliselt tehes „komplekteerimise“, kuid CNET reklaamib neid rakendusi oma kodulehel, nii et see on tõesti semantika küsimus. Kui te soovitate, et inimesed laadiksid midagi halba, siis olete võrdselt süüdi. Samuti oleme leidnud, et paljud neist reklaamivõrguettevõtetest on salajased inimesed, kes kasutavad erinevaid ettevõtte nimesid.

CNET-i allalaadimiste top 10 loendist pärinevate allalaadimisnumbrite põhjal nakatub iga kuu miljon inimest reklaamivahenditega, mis röövivad oma krüpteeritud veebiseansid oma pangale või e-postile või midagi, mis peaks olema turvaline.

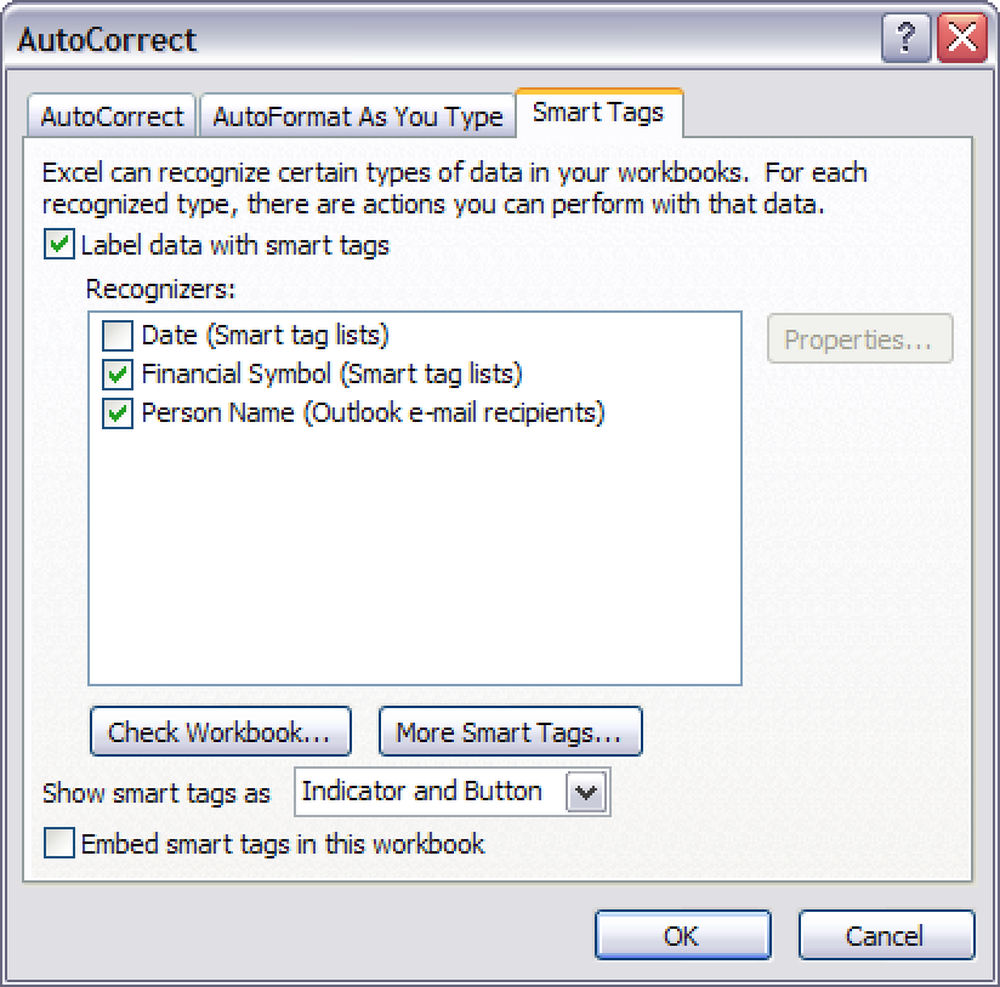

Kui sa tegid KMPlayeri installimise vea ja teil õnnestub ignoreerida kõiki teisi crapware'i, esitatakse teile see aken. Ja kui te kogemata klõpsate Accept (aktsepteeri) (või vajutate valele klahvile), on teie süsteem pwned.

Allalaadimiskohad peaksid olema häbi.

Allalaadimiskohad peaksid olema häbi. Kui sa jõudsid alla midagi veel eskiisilisest allikast, nagu teie lemmikmootori allalaaditavad reklaamid, näete terve nimekirja asjadest, mis ei ole head. Ja nüüd teame, et paljud neist kavatsevad HTTPSi sertifikaadi valideerimise täielikult katkestada, jättes teid täiesti haavatavaks.

Lavasoft Web Companion katkestab ka HTTPSi krüpteerimise, kuid ka see pakett on paigaldanud reklaamvara.

Lavasoft Web Companion katkestab ka HTTPSi krüpteerimise, kuid ka see pakett on paigaldanud reklaamvara. Kui olete mõne sellise asjaga nakatunud, siis esimene asi, mis juhtub, on see, et see määrab teie süsteemi puhverserveri läbi kohaliku puhverserveri, mille see arvutisse installib. Pöörake erilist tähelepanu allpool olevale “Turvalisele” punktile. Sel juhul oli see Wajam Internetist “Enhancer”, kuid see võib olla Superfish või Geniusbox või mõni muu, mida me leidsime, nad kõik töötavad samal viisil.

See on irooniline, et Lenovo kasutas Superfishi kirjeldamiseks sõna „täiendada”.

See on irooniline, et Lenovo kasutas Superfishi kirjeldamiseks sõna „täiendada”. Kui sa lähed saidile, mis peaks olema turvaline, näete rohelist lukustuse ikooni ja kõik näeb täiesti normaalset. Üksikasjade nägemiseks võite isegi lukule klõpsata ja tundub, et kõik on korras. Te kasutate turvalist ühendust ja isegi Google Chrome teatab, et olete Google'iga ühendatud turvalise ühenduse kaudu. Aga sa ei ole!

Süsteemihoiatused LLC ei ole tõeline juursertifikaat ja te läbite tegelikult keskel asuva puhverserveri, mis lisab reklaame lehekülgedesse (ja kes teab, mida veel). Te peaksite neile lihtsalt oma paroolid saatma, see oleks lihtsam.

Süsteemi hoiatus: teie süsteem on ohustatud.

Süsteemi hoiatus: teie süsteem on ohustatud. Kui reklaamvara on installitud ja kogu teie liiklus on lähedal, hakkate kogu paigas nägema tõesti ebameeldivaid reklaame. Need reklaamid kuvatakse turvalistes saitides, näiteks Google'is, asendades tegelikud Google'i reklaamid või ilmuvad need hüpikaknadena üle kogu koha..

Ma tahaksin, et minu Google ilma pahavara lingideta oleks.

Ma tahaksin, et minu Google ilma pahavara lingideta oleks. Enamik sellest reklaamvara näitab "reklaam" linke otsesele pahavara. Nii et kui reklaamvara ise võib olla juriidiline ebameeldivus, võimaldavad nad mõningaid tõeliselt halbu asju.

Nad saavutavad selle, paigaldades võltsitud juursertifikaadid Windowsi sertifikaatide talletuskambrisse ja seejärel edastades turvalised ühendused nende võltssertifikaadiga allkirjastamisel.

Kui vaatate Windowsi sertifikaatide paneeli, näete kõiki erinevaid kehtivaid sertifikaate ... aga kui teie arvutis on installitud teatud tüüpi reklaamvara, näete võltsitud asju, nagu System Alerts, LLC või Superfish, Wajam või kümneid teisi võltsinguid.

Kas see on Umbrella korporatsioonilt?

Kas see on Umbrella korporatsioonilt? Isegi kui olete nakatunud ja seejärel eemaldanud pahavara, võivad sertifikaadid siiski olla olemas, muutes teid haavatavaks teiste häkkerite suhtes, kes võisid privaatvõtmed välja võtta. Paljud reklaamvara installijad ei eemalda sertifikaate nende eemaldamisel.

Nad kõik on kesksed rünnakud ja siin toimivad

Tegemist on tõelise elava rünnakuga, mille tegi fantastiline julgeoleku-uurija Rob Graham

Tegemist on tõelise elava rünnakuga, mille tegi fantastiline julgeoleku-uurija Rob Graham Kui teie arvutil on sertifikaatide talletuses installitud võltsitud juursertifikaadid, on teil nüüdseks kesktaseme rünnakute suhtes haavatav. See tähendab, et kui ühendate avaliku hotspotiga või kui keegi pääseb ligi teie võrgule või suudab midagi häkkida, siis võivad nad asendada õigustatud saidid võltsitud saitidega. See võib tunduda kaugelt tõmmatud, kuid häkkerid on suutnud kasutada mõningaid veebi suurimaid saite DNS hijacksid, et kasutajaid võltsitud saidile kaaperdada.

Kui olete röövitud, saavad nad lugeda iga üksiku asja, mida te oma privaatsele saidile edastate - paroolid, privaatsed andmed, terviseandmed, e-kirjad, sotsiaalkindlustuse numbrid, pangandusteave jne. Ja te ei tea kunagi, sest teie brauser ütleb teile et teie ühendus on turvaline.

See toimib seetõttu, et avaliku võtme krüpteerimine nõuab nii avalikku võtit kui ka privaatvõtit. Avalikud võtmed on paigaldatud sertifikaadipoest ja privaatvõti peaks olema teada ainult külastataval veebilehel. Aga kui ründajad saavad oma juursertifikaadi kaaperdada ja hoida nii avalikke kui ka erasektori võtmeid, saavad nad teha midagi, mida nad tahavad.

Superfishi puhul kasutasid nad kõiki Superfishi paigaldatud arvutites sama privaatvõtit ja mõne tunni jooksul said turvateadlased uurida privaatvõtmeid ja luua veebisaite, et testida, kas olete haavatav ja tõendate, et olla kaaperdatud. Wajam'i ja Geniusboxi puhul on võtmed erinevad, kuid Content Explorer ja mõned teised reklaamvara kasutavad samu võtmeid kõikjal, mis tähendab, et see probleem pole Superfishile ainulaadne.

See läheb hullemaks: enamik sellest Crapist keelab HTTPS-i valideerimise täielikult

Just eile avastasid turvateadlased veelgi suurema probleemi: kõik need HTTPS-i volikirjad keelavad kõik valideerimise, tehes selle nii, et see näeb välja nagu kõik on korras.

See tähendab, et võite minna HTTPSi veebisaidile, millel on täiesti kehtetu sertifikaat, ja see reklaamvara ütleb teile, et sait on lihtsalt trahvi. Testisime varem mainitud reklaamvara ja nad kõik blokeerivad HTTPSi valideerimise täielikult, seega ei ole oluline, kas privaatvõtmed on unikaalsed või mitte. Hämmastavalt halb!

Kõik see reklaamvara katkestab täielikult sertifikaadi kontrollimise.

Kõik see reklaamvara katkestab täielikult sertifikaadi kontrollimise. Igaüks, kellel on installitud reklaamvara, on haavatav igasuguste rünnakute suhtes ning paljudel juhtudel on see jätkuvalt haavatav isegi siis, kui reklaamvara eemaldatakse.

Te saate kontrollida, kas olete tundlik Superfishi, Komodia või vigase sertifikaadi kontrollimise suhtes, kasutades turvateadlaste loodud veebisaiti, kuid nagu oleme juba näidanud, on seal palju rohkem reklaamvara, mis teeb sama ja meie uuringust asjad hakkavad jätkuvalt halvenema.

Kaitske ennast: kontrollige sertifikaatide paneeli ja kustutage halvad kirjed

Kui olete mures, peaksite kontrollima oma sertifikaadipoe, veendumaks, et teil pole installitud skitseeritavaid sertifikaate, mida saaks hiljem mõne teise puhverserveri aktiveerida. See võib olla natuke keeruline, sest seal on palju asju ja enamik sellest peaks olema seal. Meil ei ole ka head nimekirja sellest, mida peaks ja ei tohiks seal olla.

Kasutage dialoogi WIN + R ülesvõtmiseks käsku WIN + R ja tippige seejärel Microsoft Management Console akna avamiseks “mmc”. Seejärel kasutage menüükäsku Fail -> Lisa / eemalda lisandmoodulid ja valige vasakul olevast loendist Sertifikaadid ja lisage see paremal pool. Veenduge, et valite järgmises dialoogiboksis Arvuti konto ja seejärel klõpsake ülejäänud kaudu.

Sa tahad minna usaldusväärsetele juursertifitseerimisasutustele ja otsida tõesti skaneerivaid kirjeid, nagu mis tahes neist (või midagi sarnast)

- Sendori

- Purelead

- Rakett Tab

- Super kala

- Lookthisup

- Pando

- Wajam

- WajaNEnhance

- DO_NOT_TRUSTFiddler_root (Fiddler on õigustatud arendaja tööriist, kuid pahavara on tabanud oma sildi)

- System Alerts, LLC

- CE_UmbrellaCert

Paremklõpsake ja kustutage kõik leitud kirjed. Kui nägite Google'is brauseris testimisel midagi valesti, siis kindlasti ka see kustutada. Lihtsalt olge ettevaatlik, sest kui valed asjad siin kustutatakse, siis murdad Windowsi.

Loodame, et Microsoft vabastab midagi oma juursertifikaatide kontrollimiseks ja veenduge, et seal on ainult head. Teoreetiliselt võiksite seda loendit Microsoftilt kasutada Windowsi nõutavate sertifikaatide abil ja seejärel värskendada uusimatele juursertifikaatidele, kuid see on praegu täiesti kontrollimata ning me ei soovita seda tõesti enne, kui keegi seda katsetab.

Seejärel peate avama oma veebibrauseri ja leidma sertifikaadid, mis on tõenäoliselt seal talletatud. Google Chrome'i puhul avage suvandid Seaded, Täpsemad sätted ja seejärel Halda sertifikaate. Isikliku alt saate klõpsata mis tahes halva sertifikaadi nupul Eemalda ...

Kuid kui te lähete usaldusväärsetele juursertifitseerimisasutustele, peate klõpsama nuppu Täpsemalt ja seejärel tühjendama kõik, mida näete, et lõpetada selle sertifikaadi lubamine…

Aga see on hullumeelsus.

Avage aken Advanced Settings (Täpsemad sätted) ja klõpsake Chrome'i vaikeväärtuste täielikuks lähtestamiseks nuppu Reset settings (Lähtesta seaded). Tehke sama mis tahes muu kasutatava brauseri puhul või täielikult desinstallige, pühkige kõik seaded ja installige see uuesti.

Kui teie arvutit on kahjustatud, siis on ilmselt parem teha täiesti puhta Windowsi installimise. Lihtsalt veenduge, et varundate oma dokumendid ja pildid ja kõik selle.

Niisiis, kuidas sa ennast kaitsed?

See on peaaegu võimatu ennast täielikult kaitsta, kuid siin on mõned mõistusjuhised, mis aitavad teil välja tulla:

- Kontrollige Superfish / Komodia / Sertifitseerimise valideerimise kohta.

- Luba oma brauseris olevate pluginate jaoks klikkimiseks mängimiseks lubamine, mis aitab kaitsta teid kõigi nende nullpäevaste Flashi ja muude pluginate turvaservade eest.

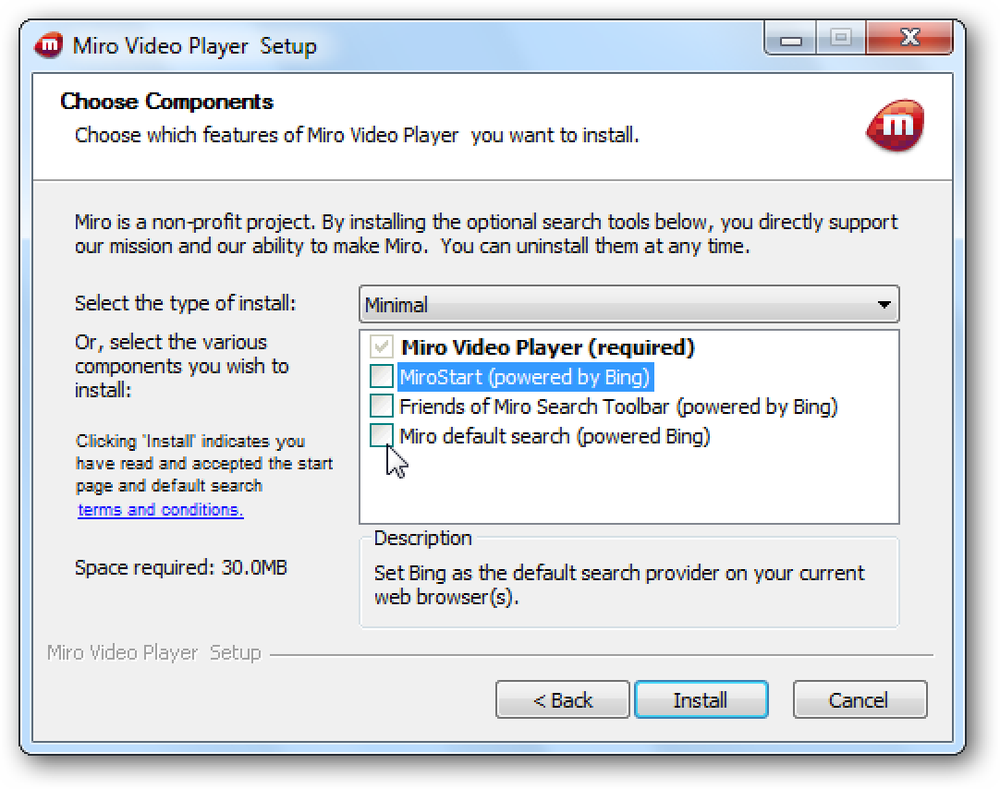

- Olge tõesti ettevaatlik, mida te alla laadite ja proovite kasutada ninite'i, kui sa absoluutselt peavad.

- Pöörake tähelepanu sellele, mida klõpsate igal ajal klõpsates.

- Kaitske oma brauseri ja muude kriitiliste rakenduste kaitsmiseks turvaaugude ja null-päevaste rünnakute eest Microsofti täiustatud leevenduskogemuse tööriista (EMET) või Malwarebytes Anti-Exploitti kasutamist..

- Veenduge, et kõik teie tarkvara, pluginad ja viirusetõrje jääksid värskendatuks ning see hõlmab ka Windowsi värskendusi.

Aga see on kohutavalt palju tööd lihtsalt selleks, et veebi sirvida ilma kaaperdamiseta. See on nagu TSAga tegelemine.

Windowsi ökosüsteem on crapware'i cavalcade. Ja nüüd on Windowsi kasutajatele interneti põhiline turvalisus rikutud. Microsoft peab selle parandama.